文章图片

文章图片

文章图片

文章图片

文章图片

文章图片

文章图片

随着开源产品的越来越盛行 , 作为一个Linux运维工程师 , 能够清晰地鉴别异常机器是否已经被入侵了显得至关重要 , 个人结合自己的工作经历 , 整理了几种常见的机器被黑情况供参考:

文章来源 :Devops技术栈(侵删)

背景信息:以下情况是在CentOS 6.9的系统中查看的 , 其它Linux发行版类似 。

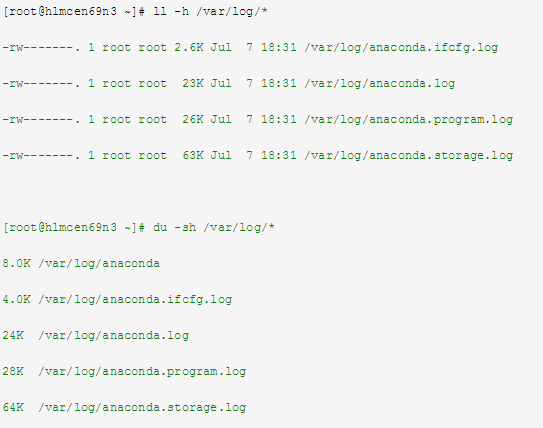

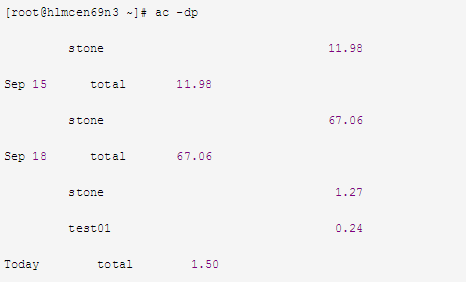

1.入侵者可能会删除机器的日志信息可以查看日志信息是否还存在或者是否被清空 , 相关命令示例:

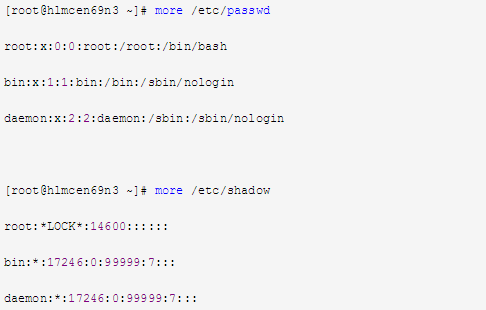

2.入侵者可能创建一个新的存放用户名及密码文件可以查看/etc/passwd及/etc/shadow文件 , 相关命令示例:

3.入侵者可能修改用户名及密码文件可以查看/etc/passwd及/etc/shadow文件内容进行鉴别 , 相关命令示例:

4.查看机器最近成功登陆的事件和最后一次不成功的登陆事对应日志“/var/log/lastlog” , 相关命令示例:

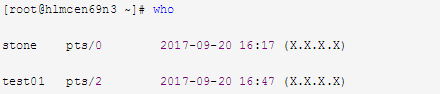

5.查看机器当前登录的全部用户对应日志文件“/var/run/utmp” , 相关命令示例:

对应日志文件“/var/log/wtmp” , 相关命令示例:8.如果发现机器产生了异常流量可以使用命令“tcpdump”抓取网络包查看流量情况或者使用工具”iperf”查看流量情况

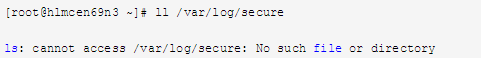

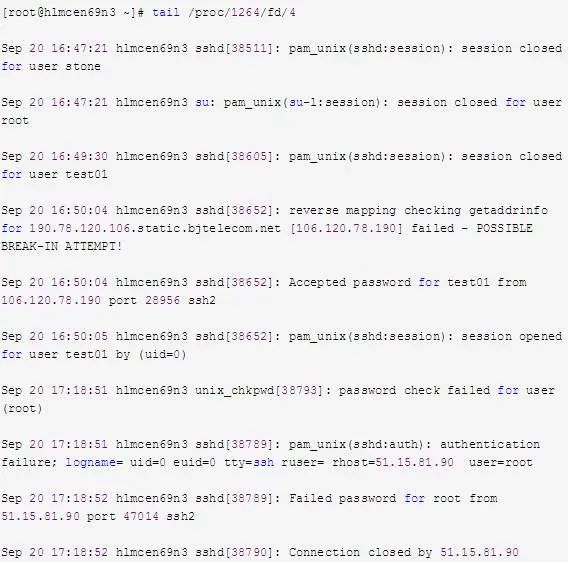

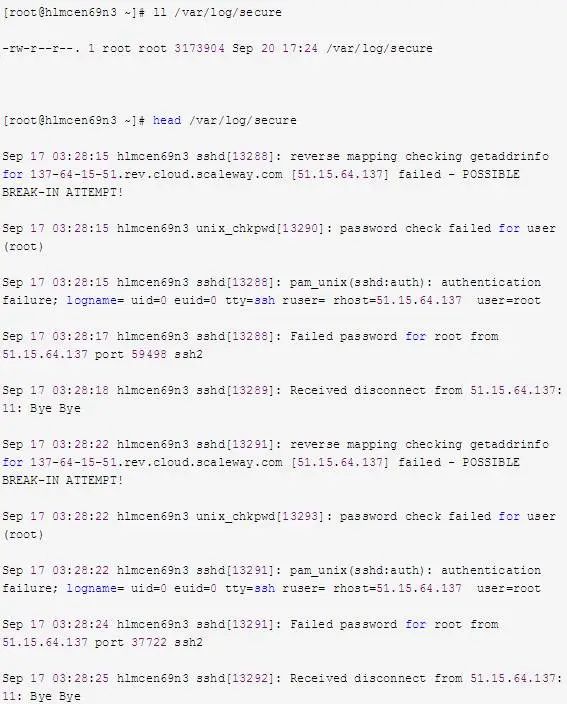

9.可以查看/var/log/secure日志文件

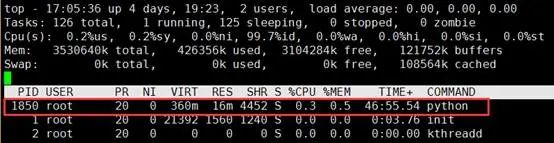

尝试发现入侵者的信息 , 相关命令示例:10.查询异常进程所对应的执行脚本文件a.top命令查看异常进程对应的PID

2、在/proc 目录下 , 其中包含了反映内核和进程树的各种文件 。 /proc目录挂载的是在内存中所映射的一块区域 , 所以这些文件和目录并不存在于磁盘中 , 因此当我们对这些文件进行读取和写入时 , 实际上是在从内存中获取相关信息 。 大多数与 lsof 相关的信息都存储于以进程的 PID 命名的目录中 , 即 /proc/1234 中包含的是 PID 为 1234 的进程的信息 。 每个进程目录中存在着各种文件 , 它们可以使得应用程序简单地了解进程的内存空间、文件描述符列表、指向磁盘上的文件的符号链接和其他系统信息 。 lsof 程序使用该信息和其他关于内核内部状态的信息来产生其输出 。 所以lsof 可以显示进程的文件描述符和相关的文件名等信息 。 也就是我们通过访问进程的文件描述符可以找到该文件的相关信息 。

- 黑客|如何判断你的智能手机是否被黑客入侵

- 服务器|2核+4GB“电脑”免费用 阿里云服务器大促:0成本上云

- 武汉|用香港服务器作为网站服务器,百度收录效果好不好?

- 百度|百度自主研发第二代昆仑芯服务器上线:7nm制程 性能提升2-3倍

- 香港|大陆用户访问香港服务器速度慢吗?

- Windows|云服务器虚拟机提示内存不足是什么情况?

- TikTok 宣布将数据存储于 Oracle 服务器!

- 5G|华为鸿蒙兄弟欧拉,为何能征服国际巨头?国产服务器系统崛起

- meta|宗庆后质疑腾讯服务器在美国?马化腾问非所答,杨元庆帮忙解围

- |为什么国内搜索不到国外服务器网站?